스니핑(Sniffing)

스니핑(Sniffing)은 네트워크 상의 데이터 흐름을 감시하고 분석하는 행위로,

해커가 비밀번호, 신용카드 정보, 개인 데이터 등을 불법적으로 취득할 수 있는 해킹 기법 중 하나입니다.

이 기술은 일상생활에서의 데이터 보안에 중대한 영향을 미칠 수 있으므로,

모든 인터넷 사용자가 기본적으로 알아야 할 필수적인 지식입니다.

사전적으로 '스니핑'은 '코를 킁킁거리다'

또는 '냄새를 맡다'와 같은 뜻을 가지고 있습니다.

이처럼 탐지견이 마약을 찾아내듯,

컴퓨터 네트워크에서 스니핑은 통신 중인 데이터 패킷에서 몰래 정보를 추출하는 과정입니다.

쉽게 설명하면,

우체국에서는 많은 편지와 소포가 들어오고 각각의 주소로 분류되어 발송됩니다.

이 편지들이 네트워크에서의 데이터 패킷에 해당하며,

각 편지에는 발신자와 수신자의 주소가 적혀 있습니다.

스니핑을 하는 해커는 이 우체국에서 일하는 직원처럼 모든 편지를 볼 수 있으며,

특정 편지를 몰래 열어보고 그 안의 정보를 읽는 것입니다.

즉, 통신하는 데이터 패킷에서 정보를 몰래 추출하는 과정이죠.

패킷이 무엇인지 궁금하시다면 아래 글을 읽어주세요!

https://jdcyber.tistory.com/12

패킷(Packet)이란? (쉬운 설명, 구조, 헤더, 인캡슐레이션, 핑, Ping)

패킷 (Packet) 이란 무엇일까요? 패킷은 패키지(package)와 덩어리를 뜻하는 버킷(bucket)의 합성어로 통신망을 통해 전송하기 쉽도록 데이터를 잘게 나눈 전송 단위입니다. 본래 패킷은 소포를 뜻하는

jdcyber.tistory.com

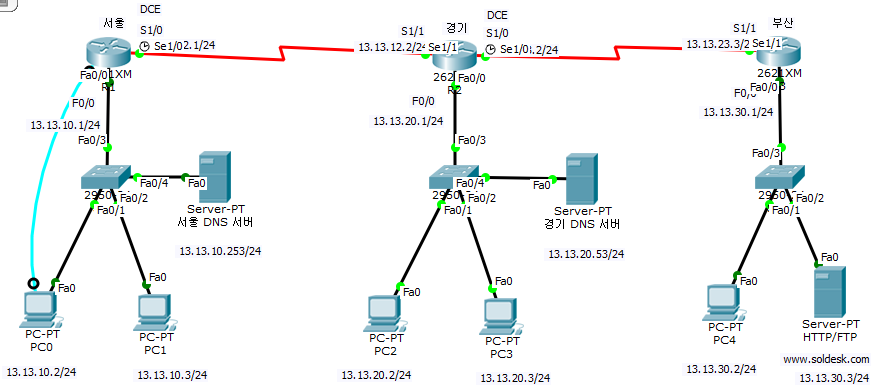

원리

네트워크에서 데이터는 '패킷'이라는 단위로 전송됩니다.

각 패킷은 송신자와 수신자의 정보, 즉 IP 주소와 물리적 주소인 MAC 주소를 포함합니다.

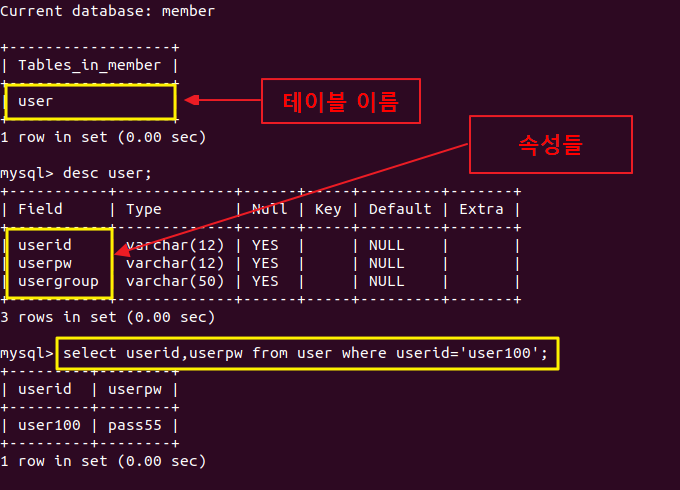

스니핑 공격자는 이 패킷들을 가로채 정보를 읽어내려고 합니다.

이를 가능하게 하는 대표적인 방법 중 하나가 ARP(Address Resolution Protocol) 스푸핑입니다.

ARP 스푸핑을 통해 공격자는 네트워크 상에서 자신을 다른 장치로 가장하여 데이터를 중간에서 가로챌 수 있습니다.

iP주소와 Mac주소에 대해 모르신다면 아래 글을 읽어주세요!

https://jdcyber.tistory.com/27

https://jdcyber.tistory.com/26

iP 주소란 무엇일까? (쉬운 설명, 개념, 정의, 호스트 아이디, 네트워크 아이디, 서브넷 마스크)

iP 주소란 무엇인가요? 정답은 컴퓨터마다 가지고 있는 주소 즉 이름입니다. 192.168.123.132 위와 같은 형태의 아이피 주소를 많이 보셨을겁니다. 위와 같이 A컴퓨터 너의 이름은 오늘부터 192.168.123.1

jdcyber.tistory.com

MAC 주소? iP 주소? 무슨 차이지? (쉬운 설명, 개념, 정의)

Mac 주소? IP 주소? iP 주소, MAC 주소.. 저희가 IT 업계로 들어오거나 인터넷 통신 혹은 게임을 할 때에도 간간히 들어봤던 이름일 겁니다. 여러분은 무엇인지 둘의 차이는 무엇인지 알고 계신가요?

jdcyber.tistory.com

스푸핑, ARP에 대해 모르신다면 아래 글을 읽어주세요!

https://jdcyber.tistory.com/61

스푸핑(Spoofing) 기초: 해커가 사용하는 다양한 공격 방식 이해하기

현재 디지털 시대에서 우리는 끊임없이 새로운 기술의 혜택을 받고 있지만, 동시에 우리의 데이터는 해커들의 스푸핑 공격 같은 위협에 직면해 있습니다. 예를 들어, 최근 한 글로벌 기업은 이

jdcyber.tistory.com

우리는 이미 영화에서 스니핑 공격을 본 적이 있습니다.

영화에서는 전화를 도청하고 민감한 정보를

수집하여 범죄에 사용하는데,

이는 가장 단순한 형태의 스니퍼 공격입니다.

스니핑을 사용하면 인터넷을 통해 공유하는

모든 데이터 중 암호화되지 않은 것들은

해킹당하고 위험해질 수 있습니다.

예를 들어 여러분이 인터넷에서 결재를 하게 되면

모든 카드 정보와 비밀번호가 해커에게 제공되며

해커는 이를 이용하여

당신의 돈을 모조리 훔칠 수 있겠죠

해킹을 배우는 목적은 보다 안전한 보안을 위하여 공부하는 것입니다.

궁금하신 사항은 댓글에 남겨주세요

댓글에 남겨주신 내용은

추후 정리해서 올려드리겠습니다

구독 신청하시면 업로드 시 알려드릴게요!

-

조금이라도 도움이 되셨다면

공감&댓글 부탁드리겠습니다

감사합니다!

'해킹' 카테고리의 다른 글

| AI가 만든 악몽: 딥페이크 해킹으로 조직을 위협하는 방법 (4) | 2024.12.26 |

|---|---|

| 웹 모의해킹: 실전 SQL 인젝션 실습 가이드 (0) | 2024.06.14 |

| 스푸핑(Spoofing) 기초: 해커가 사용하는 다양한 공격 방식 이해하기 (5) | 2024.04.04 |

| 존더리퍼 (John The Ripper) 비밀번호 해킹 (쉬운 설명, 개념, 설치, 사전 공격, 무차별 대입, 레인보우 테이블, 블랙 해커) (1) | 2024.01.09 |

| SQL Injection 공격이란? (쉬운 설명, 해킹, 보안, 개인정보) (1) | 2024.01.05 |