iP 주소란 무엇인가요?

정답은 컴퓨터마다 가지고 있는 주소 즉 이름입니다.

192.168.123.132

위와 같은 형태의 아이피 주소를 많이 보셨을겁니다.

위와 같이 A컴퓨터 너의 이름은 오늘부터 192.168.123.132야

옆에 B컴퓨터 너의 이름은 지금부터 192.168.124.133야 라고 정해주는 것이죠

이렇듯 컴퓨터의 이름인 아이피주소 형태로

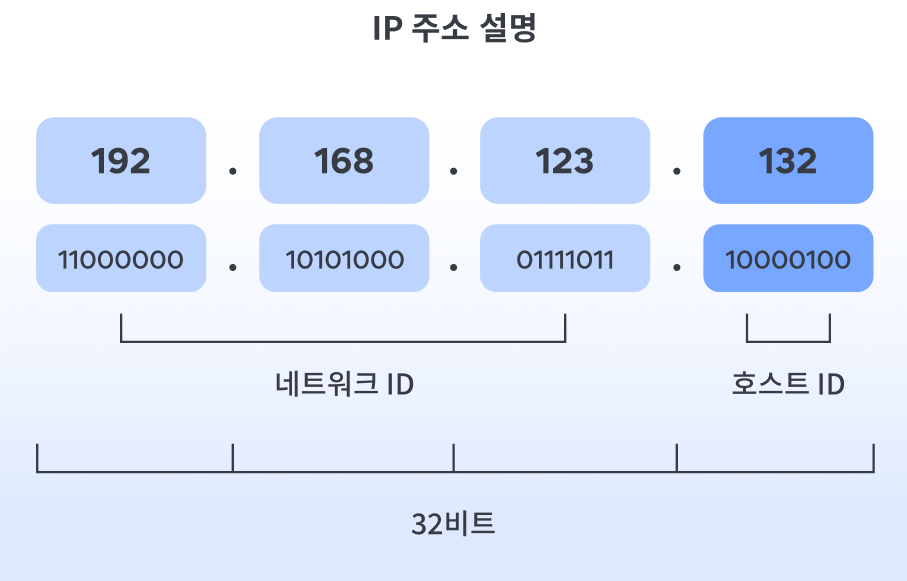

32비트이며, 8비트 단위로 점을 찍어 구분하고있습니다.

네? 갑자기 32비트 8비트? 무슨 말이에요??

비트에 대해 아직 모르시거나 궁금하신 분들은 아래 링크에서 확인해주세요

https://jdcyber.tistory.com/30

비트 (Bit)와 바이트 (Bite)와 옥텟이란? feat. 2진수 10진수 계산법 (쉬운 설명, 개념, 정리, 계산법,

비트(bit) 란 무엇일까요? 비트 (Bit) 란 컴퓨터에서 처리하는 정보의 최소 표현 단위입니다. 8비트는 1바이트이며 8bit = 1byte 이렇게 8비트가 묶여있는 형태를 '옥텟'이라고 합니다. 그렇다면 1바

jdcyber.tistory.com

요약하자면 iP주소가 10진수이기 떄문에

컴퓨터는 이 10진수 형태로 만들어진 자신의 이름인 iP주소를

컴퓨터 내부에서 스스로 알아들을 수 있는 2진수로 바꾸는 과정을 거친 후 인식하게됩니다.

왜 이렇게 복잡하게 바꿔서 인식하고 받아들일까요?

컴퓨터는 2진수로만 모든 정보를 수용하고 인식합니다.

10진수는 저희가 쉽게 사용하고 알아듣기 위해서 사용하는 형태입니다.

이 때문에 일렬의 변환 과정이 필요한겁니다.

10101100.00010000.00000110.00001010

위와 같은 형태로 말이죠.

그냥 넘어가지말고 간단하게 2진수를 10진수로 바꿔볼까요?

2진수에서 가장 작은 수는 00000000 입니다.

10진수로 바꿔보면 0이 되겠죠.

2진수에서 가장 큰 수는 11111111입니다.

10진수로 바꿔보면 255가 됩니다.

아이피가 192.168.123.132인 컴퓨터가 있다고한다면

위 10진수로 된 아이피 주소를 이진수로 바꾸어보면 아래와 같은 형태가 됩니다.

11000000.10101000.01111011.10000100

만약 2진수와 10진수가 헷갈리고 이해하고싶다.

더 알고싶다고 느껴지신다면 아래 아주 쉽게 설명해놨으니 확인해주세요

https://jdcyber.tistory.com/29

2진수와 10진수 (2진법 10진법) (쉬운 설명, 개념, 제곱, 승)

일상생활을 할 때는 필요 없지만 컴퓨터를 배우거나 네트워크 리눅스 파이썬 개발 등을 하시게 되면 컴퓨터가 사용하는 2진수를 배워야 하는데요 우리가 사용하는 iP 주소는 192.168.123.132 이러한

jdcyber.tistory.com

하나만 더 살펴보죠.

192.168.123.132 / 24 형태로 표기하는 사람들이 있습니다.

/24는 1이 24개가 있다는 걸 뜻합니다.

아래와 같이 쓰여지겠죠

11111111.11111111.11111111.00000000

(1의 개수가 24비트(개) 만큼 있다 라는 뜻입니다)

위의 2진수와 /24를 10진수로 표현해보면

255.255.255.0이 되게 됩니다.

위와 같은 표기법은 주로 서브넷 마스크라는 걸 표현할때 사용되는돼요

/32가 된다면 아래와 같이 표기가 되겠죠

255.255.255.255

다음으로 넘어가기전에 이해를위해 아래 서브넷 마스크에대한 글을 꼭 보고 넘어가주세요

https://jdcyber.tistory.com/51

서브넷 마스크, 서브넷, 서브넷팅, 프리픽스 란? (쉬운 설명, 개념, 정리, 계산법)

서브넷 마스크 서브넷 마스크는 서브넷을 만들 때 사용되는 것으로 서브넷을 네트워크 아이디와 호스트 아이디로 분리하는 역할을 합니다. 서브넷 마스크(subnet mask)는 32비트의 숫자로 ‘0’의

jdcyber.tistory.com

다시 본론으로 돌아와서 iP주소는 크게 2가지로 나뉘어집니다.

네트워크 iD

호스트 iD

IP 주소는 일반적으로 네트워크 ID와 호스트 ID로 구분됩니다.

이를 이해하기 위해 예시 192.168.123.132/24를 사용하겠습니다.

이 예시에서 /24는 서브넷 마스크를 나타냅니다.

/24는 서브넷 마스크가 255.255.255.0임을 의미합니다.

이는 IP 주소의 처음 24비트가 네트워크 주소를 위해 예약되어 있고,

나머지 8비트는 호스트 주소를 위해 사용됨을 의미합니다.

네트워크 ID: 이는 네트워크 자체를 식별하는 부분입니다.

192.168.123.132/24의 경우, 처음 세 개의 숫자인 192.168.123이 네트워크 ID입니다.

이 세 개의 숫자 조합은 네트워크 자체를 나타내며,

같은 네트워크 내의 모든 기기는 이 세 개의 숫자가 동일합니다.

호스트 ID: 호스트 ID는 특정 네트워크 내에서 개별 기기를 식별합니다.

위의 IP 주소에서 마지막 숫자인 132가 호스트 ID에 해당합니다.

이는 특정 네트워크 내에서 해당 기기를 구별하는 데 사용됩니다.

간단히 말해서,

네트워크 ID는 “우리는 어느 네트워크에 속해 있나요?“를 대답하고,

호스트 ID는 “그 네트워크 내에서 우리는 어떤 기기인가요?“를 대답합니다.

이렇게 구분함으로써, 네트워크는 여러 기기를 효율적으로 관리하고 서로 소통할 수 있습니다.

궁금하신 사항은 댓글에 남겨주세요

댓글에 남겨주신 내용은

추후 정리해서 올려드리겠습니다

이웃 신청하시면 업로드 시 알려드릴게요!

-

조금이라도 도움이 되셨다면

공감&댓글 부탁드리겠습니다

감사합니다!

'네트워크' 카테고리의 다른 글

| CCNA란 무엇일까요? (소개, 시험, 덤프, 네트워크) (1) | 2024.03.20 |

|---|---|

| 인캡슐레이션? 디캡슐레이션? 데이터 전송하기 (쉬운 설명, 개념, 정의) (1) | 2023.12.22 |

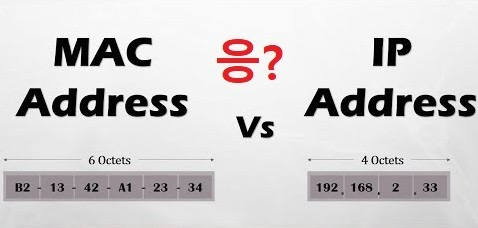

| MAC 주소? iP 주소? 무슨 차이지? (쉬운 설명, 개념, 정의) (1) | 2023.12.20 |

| ACL (Access Control List) 이란? ACL 구성 가이드: 네트워크 보안 강화를 위한 필수 지침 (쉬운 설명, 예제) (2) | 2023.12.12 |

| 패킷(Packet)이란? (쉬운 설명, 구조, 헤더, 인캡슐레이션, 핑, Ping) (4) | 2023.12.08 |